SO-1st-2.3-w14.tresc-1.0-Slajd31

Z Studia Informatyczne

Przejdź do nawigacjiPrzejdź do wyszukiwania

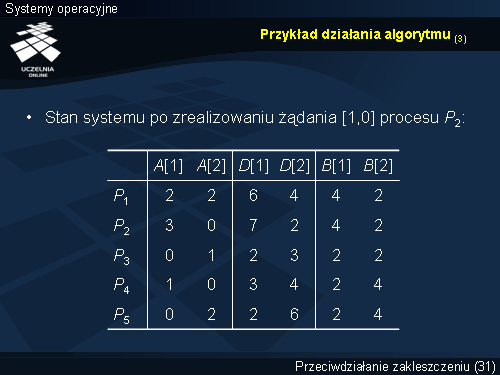

Przykład działania algorytmu (3)

Tabela prezentuje stan systemu po przydzieleniu jednej jednostki zasobu Z1 procesowi P2 . Zmieniła się liczba wolnych jednostek oraz maksymalne potrzeby procesu P2 . Zamówienie takie można zrealizować, pod warunkiem, że zaprezentowany stan jest bezpieczny.

Przykład działania algorytmu sprawdzania bezpieczeństwa zaprezentowano na następnym slajdzie.