Zpo-1-wyk-Slajd25

Z Studia Informatyczne

Przejdź do nawigacjiPrzejdź do wyszukiwania

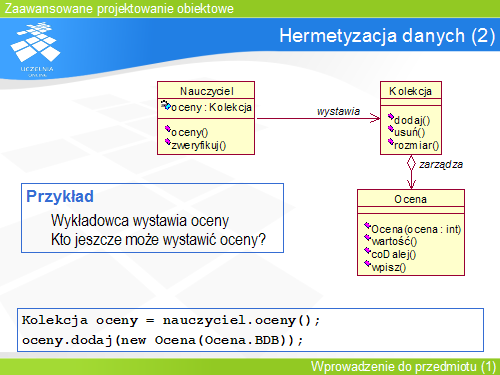

Hermetyzacja danych (2)

Ciekawym problemem związanym z hermetyzacją jest dostęp do danych złożonych. Nauczyciel posiada kolekcję ocen, które wystawił. Kolekcja ta jest udostępniona przez niego w postaci metody, która zwraca do niej referencję. Zaimplementowany w ten sposób dostęp do kolekcji pozwala na jej niekontrolowaną modyfikację: dodawanie, usuwanie i zmianę zawartości elementów poza wiedzą właściciela kolekcji, czyli Nauczyciela.

Zatem prawidłowe rozwiązanie powinno przebiegać w następujących krokach:

- ukrycie metody oceny (), zwracającej listę ocen, lub przynajmniej zmiana jej zachowania, tak aby zmiany w liście nie powodowały zmian w obiekcie Nauczyciel.

- utworzenie metod operujących na kolekcji w klasie jej właściciela, czyli Nauczyciela. W ten sposób wszelkie zmiany będą kontrolowane.