AWWW-1st3.6-w13.tresc-1.0-Slajd12

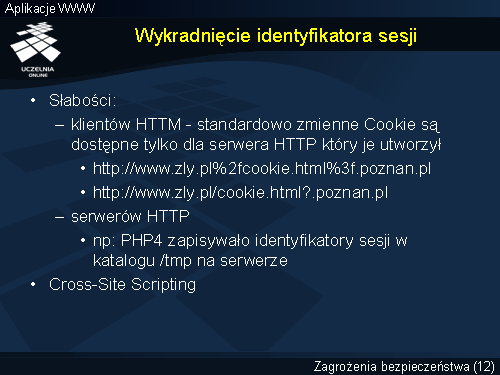

Wykradnięcie identyfikatora sesji

Kradzież identyfikatora sesji może być dokonana w wyniku pewnych słabości klientów HTTP lub serwerów HTTP. Standardowo, zmienne Cookie są dostępne tylko dla tych serwerów HTTP, które je utworzyły. Jednak w przeszłości niektóre programy klientów HTTP mogły zostać oszukane poprzez odpowiednie sformatowanie adresu URL żądania HTTP. Na slajdzie przedstawiono przykład adresu URL, który zawiera znaki specjalne kodowane jako symbole ASCII, dzięki czemu sprawia wrażenie adresu z domeny sieciowej "poznan.pl". W rzeczywistości jednak jest to adres z domeny sieciowej "zly.pl", umożliwiający dostęp do zmiennych Cookie utworzonych przez serwer HTTP pracujący w domenie "poznan.pl".

Przykładem innej słabości był serwer aplikacji PHP4, który wartości wszystkich identyfikatorów sesji przechowywał w katalogu "/tmp" systemu plików. Intruz, któremu udało się uzyskać dostęp do tego katalogu mógł przejąć dowolną sesję dowolnego użytkownika.

Jednak jedną z najpopularniejszych metod kradzieży identyfikatorów sesji jest "Cross-Site Scripting". Metodzie tej poświęcimy kolejny slajd.