SO-1st-2.3-w14.tresc-1.0-Slajd29

Z Studia Informatyczne

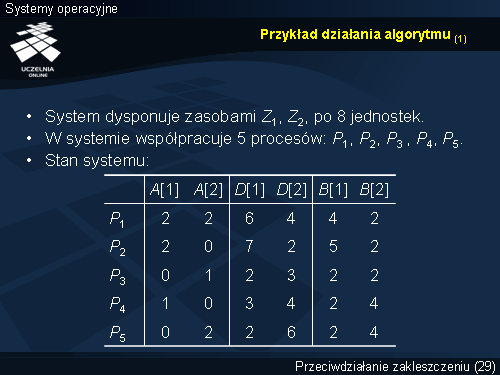

Przykład działania algorytmu (1)

Wartości macierzy B wynikają z różnicy pomiędzy D i A .

System dysponuje wolnymi zasobami w liczbie: 3 jednostek zasobu Z1 oraz 3 jednostek zasobu Z2 (przydzielone jest 5 z 8). Taka liczba jest wystarczająca tylko do zaspokojenia maksymalnych potrzeb procesu P3 . Jeśli jednak proces P3 się zakończy, zwolni przydzielone zasoby i liczba wolnych jednostek wzrośnie do 3, 4 (odpowiednio zasobów Z1 i Z2 ). Jak wynika z ostatniej kolumny, wystarczy to procesowi P4 lub P5 . Po procesach P4 i P5 obsłużyć można proces P1 i na końcu proces P2 . Istnieją zatem 2 ciągi bezpieczne.

Przykład działania algorytmu sprawdzania bezpieczeństwa zaprezentowano na następnym slajdzie.