Sw3.6-m3-1.2-Slajd21

Z Studia Informatyczne

Systemy wbudowane(20)

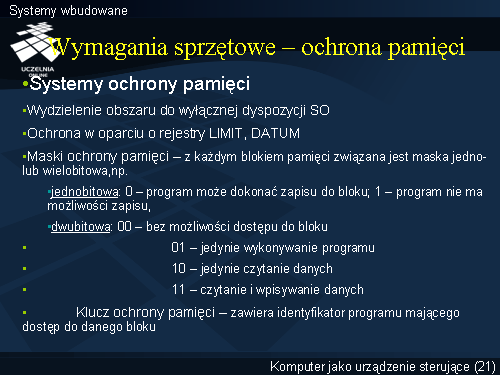

Kolejnym problemem do rozwiązania w KSS jest ochrona pamięci. Stosuje się tutaj różne systemy, między innymi:

- wydzielenie obszaru do wyłącznej dyspozycji SO

Obszar taki jest określony sztywno przez producenta.

- ochrona w oparciu o rejestry LIMIT, DATUM

Zawartość tych rejestrów określa obszar pamięci zastrzeżony dla systemu operacyjnego i niedostępny dla programisty. Wartości rejestrów mogą być programowo zmieniane.

- maski ochrony pamięci – z każdym blokiem pamięci związana jest maska jedno- lub wielobitowa,np.

- jednobitowa: 0 – program może dokonać zapisu do bloku; 1 – program nie ma możliwości zapisu,

- dwubitowa: 00 – bez możliwości dostępu do bloku

01 – jedynie wykonywanie programu

10 – jedynie czytanie danych

11 – czytanie i wpisywanie danych

Bardziej zaawansowana metoda ochrony stosowana w wielu popularnych systemach plików.

- klucz ochrony pamięci – zawiera identyfikator programu mającego dostęp do danego bloku

W tym systemie ochrony obszar jest dostępny wyłącznie dla określonych programów.