Pr-1st-1.1-m05-Slajd27: Różnice pomiędzy wersjami

Z Studia Informatyczne

Przejdź do nawigacjiPrzejdź do wyszukiwania

Nie podano opisu zmian |

Nie podano opisu zmian |

||

| Linia 1: | Linia 1: | ||

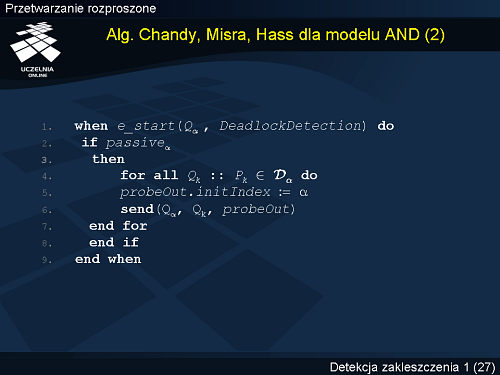

== | ==Algorytm Chandy, Misra, Hass dla modelu AND (2)== | ||

[[Image: | [[Image:Pr-1st-1.1-m05-Slajd27.png|Algorytm Chandy, Misra, Hass dla modelu AND (2)]] | ||

Detekcja zakleszczenia jest inicjowana przez monitor procesu pasywnego. Monitor taki zapamiętuje własny identyfikator w zmiennej a i rozsyła do pozostałych monitorów pakiet typu PROBE z własnym identyfikatorem informując je o rozpoczęciu detekcji zakleszczenia. | Detekcja zakleszczenia jest inicjowana przez monitor procesu pasywnego. Monitor taki zapamiętuje własny identyfikator w zmiennej a i rozsyła do pozostałych monitorów pakiet typu PROBE z własnym identyfikatorem informując je o rozpoczęciu detekcji zakleszczenia. | ||

[[ | [[Pr-1st-1.1-m05-Slajd26 | << Poprzedni slajd]] | [[Pr-1st-1.1-m05-toc|Spis treści ]] | [[Pr-1st-1.1-m05-Slajd28 | Następny slajd >>]] | ||

Aktualna wersja na dzień 15:54, 7 wrz 2006

Algorytm Chandy, Misra, Hass dla modelu AND (2)

Detekcja zakleszczenia jest inicjowana przez monitor procesu pasywnego. Monitor taki zapamiętuje własny identyfikator w zmiennej a i rozsyła do pozostałych monitorów pakiet typu PROBE z własnym identyfikatorem informując je o rozpoczęciu detekcji zakleszczenia.